«Эти спонсируемые российским государством APT-хакеры провели многоэтапную кампанию по вторжению, в ходе которой они получили удалённый доступ к американским и международным сетям энергетического сектора, развернули вредоносное ПО, ориентированное на автоматизированную систему управления технологическим процессом (АСУ ТП), а также собирали и удаляли корпоративные данные и данные, связанные с КИИ», — говорится в методичке.

Отдельным примером стоят атаки русских хакеров на украинскую КИИ в 2015 и 2016 гг.

"Русская служба ВВС", 12.01.2017, "Эксперты: причина декабрьского блэкаута в Киеве — хакерская атака": Эксперты в области безопасности пришли к выводу, что причиной декабрьского инцидента, когда несколько районов Киева остались без электроэнергии, была хакерская атака. Инцидент произошел в ночь с 17 на 18 декабря. Без электричества оказались несколько кварталов на севере и северо-западе города, а также Киевская гидроаккумулирующая электростанция (ГАЭС). В 1:05 по местному времени работа подстанции была восстановлена.

Специалисты по кибербезопасности из компании Information Systems Security Partners (ISSP) связали этот инцидент с кибератакой, совершенной в 2015 году, в результате которой без света оказались 225 тысяч человек. Департамент внутренней безопасности США позже официально обвинил хакеров в отключениях подачи электроэнергии на Украине. Американские специалисты тогда высказали мнение, что следы этой кибератаки с большой вероятностью вели в Россию.

ISSP также усматривает связь между этими и другими хакерскими нападениями на инфраструктуру Украины. В декабре 2016 года "Укрэнерго" сообщило, что в ночь с 17 на 18 декабря была полностью обесточена подстанция "Северная". […] Украинская компания ISSP, расследующая для "Укрэнерго" декабрьский инцидент, указывает на взаимосвязь между нападениями. По утверждению компании, хакерские нападения на электроснабжение 2015 и 2016 годов взаимосвязаны, а также связаны с аналогичными нападениями в декабре на другие объекты инфраструктуры, в том числе и на управление железных дорог, некоторые министерства и национальный пенсионный фонд. — Врезка К.ру

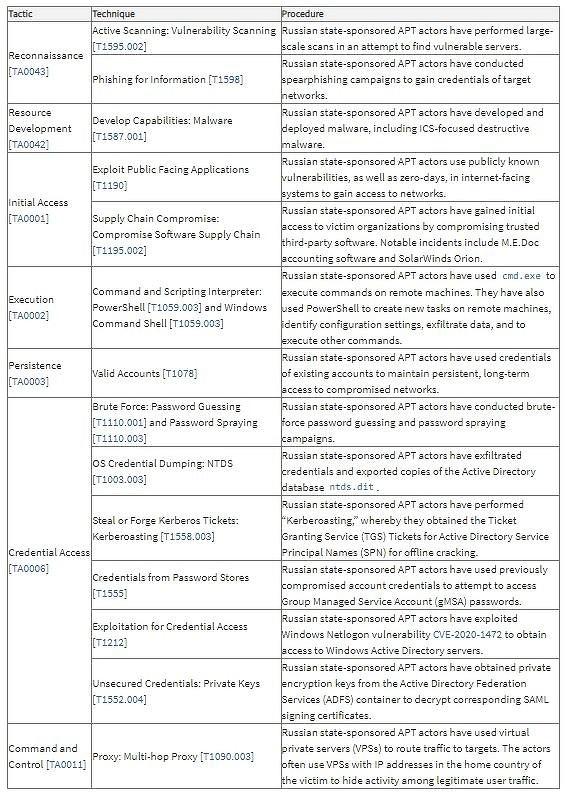

Также авторы привели примеры ряда стратегий и способов, примененных киберпреступниками для выполнения успешных атак.

В документе за авторством АКБИ, ФБР и АНБ указано, что русские хакеры, за которыми стоит государство, умеют поддерживать постоянный и долгосрочный доступ к скомпрометированным ими корпоративным и облачным средам. В связи с этим создатели методички настоятельно советуют выполнять две базовые рекомендации для выявления «русского следа».

Первый их совет заключается в регулярном сборе и надлежащем хранении журналов работы сетей и сервисов. «Без возможности централизованного сбора журналов и мониторинга организации имеют ограниченные возможности по расследованию инцидентов или обнаружению действий злоумышленников, описанных в этом бюллетене», — предупреждают авторы.

Также они советуют искать «следы» и «поведенческие свидетельства», указывающие на пребывание в их сети русских хакеров, на основе перечисленных в методичке примеров их действий. «Чтобы обнаружить попытку подбора паролей, просмотрите журналы аутентификации на наличие сбоев при входе в систему и приложения для действительных учётных записей. Ищите несколько неудачных попыток аутентификации в нескольких учётных записях», — рекомендуют авторы.

Вместе с этим они предлагают искать в журналах примеры использования одного и того же подозрительного IP-адреса для входа под несколькими учётными адресами и ситуации, когда один и тот же пользователь логинится в сети из-под разных IP-адресов, расположенных на значительном географическом расстоянии. Со слов авторов, данный метод обнаружения русских хакеров не всегда является надежным, так как в настоящее время многие пользуются VPN.

Бюллетень содержит и другие способы выявления киберпреступников. Например, в нём приводится совет по поиску в журналах примеров подозрительного использования учётных записей с повышенными привилегиями после сброса паролей. Также рекомендуется искать нетипично высокую активность в давно не используемых учётных записях.

В качестве рекомендаций по защите от взломов или смягчению из последствий авторы рекомендуют моментально изолировать сети при обнаружении подозрительной активности и докладывать о случившемся в ФБР или АКБИ. Также они советуют регулярно делать резервные копии.

Согласно приведенной в бюллетене информации, любая ценная информация, способствующая поимке хакера, атакующего американской КИИ, способна озолотить того, кто её предоставит. В первую очередь это касается хакеров, за которыми стоит иностранное правительство, в том числе и российское.

За сведения, позволяющие идентифицировать хакера или определить его местоположение, власти США платят очень хорошо. Обладающий такой информацией человек может получить за неё до $10 млн (748,4 млн руб. по курсу ЦБ на 12 января 2022 г.).

Автор: Иван Харитонов